为了与其他分支机构共享数据,企业总部首先需要一个内部网连接介质。本文以企业路由器为媒介,阐述了公网和专网的端到端加密和认证服务。这种服务叫做IPSec VPN,其实就是在企业总部和分支机构之间建立一个数据共享通道。

(用于本文和TL-ER6120、TL-ER6110、TL-WVR300)

TL-ER6110/6120和TL-WVR300是TP-LINK为企业应用开发的VPN路由器。它们拥有强大的数据处理能力,支持丰富的软件功能,包括VPN、IP/MAC地址绑定、常见攻击防护、访问控制列表、QQ/MSN/雷霆/金融软件限制、IP带宽控制、连接数限制和电子公告等。适用于

需求介绍:

一家公司的总部设在深圳,在北京、上海和广州设有分公司。现在需要建立一个网络,要求所有分支机构都可以安全地访问公司内部的邮件服务器和文件服务器。本文将通过一个实例展示TL-ER6120的解决方案和配置过程。

网络规划:

深圳总公司局域网段为“192 . 168 . 0 . 0/24”;北京分公司为“192 . 168 . 1 . 0/24”;上海分公司为“192 . 168 . 2 . 0/24”;广州分行为“192.168.3.0/24”。

拓扑如下:

注意:不同分支机构的内部局域网需要位于不同的网段,否则无法实现内部网之间的互访。

设置步骤:

一、基本设置:

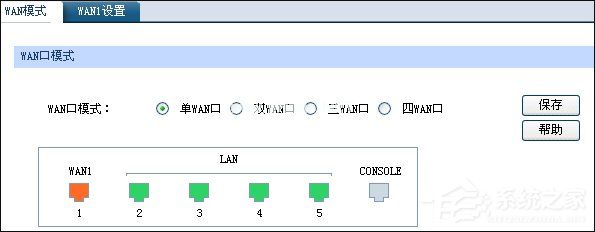

1.设置路由器的WAN端口模式:基本设置WAN端口设置,进入“WAN端口模式”选项卡,根据要求设置WAN端口数量。在这里,我们选择“单WAN端口”并保存。

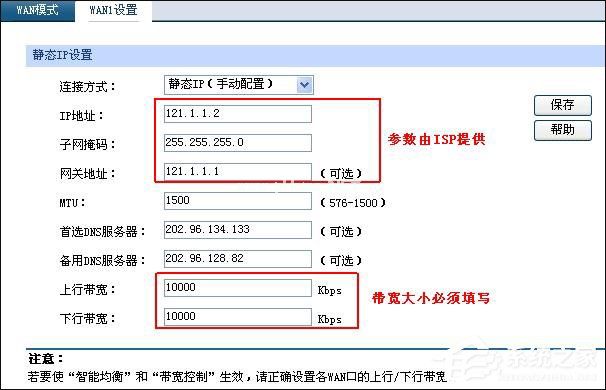

2.设置广域网接口网络参数:基础设置广域网接口设置,以及“广域网1设置”选项卡,设置广域网接口网络参数和线路的上下行带宽值。

注意:,请如实填写线路的上下行带宽值。

二、IPsec VPN设置:

这里以北京分行与深圳总行IPsec VPN的配置为例,先配置北京分行TL-ER6120:

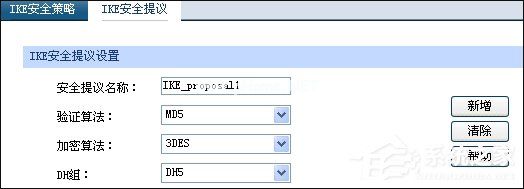

1.配置IKE安全方案:VPNIKE,进入“IKE安全方案”选项卡,选择合适的认证、加密算法和DH组。

2.配置IKE安全策略:VPNIKE,进入“IKE安全策略”选项卡。

协商模式:主模式适用于对身份保护要求较高的场合;攻击性模式适用于对身份保护要求不高的场合,推荐主模式。

安全建议:选择在IKE安全建议中创建的安全建议的名称。

预共享密钥:设置IKE认证的预共享密钥,双方的预共享密钥必须相同。

DPD检测:死对等检测,检测对端在线状态。建议启用它。

3.配置IPsec安全方案:VPNIPsec,进入“IPsec安全方案”选项卡,输入IPsec安全方案名称,选择合适的安全协议和认证算法。

4.配置IPsec安全策略:VPNIPsec,进入“IPsec安全策略”选项卡。

安全策略名称:设置IPsec安全策略名称。

本地子网范围:设置本地子网范围,即北京分公司局域网的“192.168.1.0 /24”。

终端网络范围:设置终端网络的范围,即深圳总部局域网的“192.168.0.0 /24”。

对端网关:填写对端IPsec VPN服务器的IP地址或域名,其中为深圳总公司TL-er6120van port的IP地址“121.10.10.2”。

协商模式:协商模式分为IKE协商模式和手动模式。手动模式需要用户手动配置按键、SPI等参数。在IKE模式下,这些参数是通过IKE自动协商生成的,建议选择IKE协商。

IKE安全策略:选择配置好的IKE安全策略。

安全方案:选择配置好的IPsec安全方案。

PFS:用于设置IKE协商模式下IPsec会话密钥的PFS属性。本地和相反的PFS属性必须一致。

生存期:用于IKE协商模式下IPsec会话密钥的生存期。

北京分行TL-ER6120已配置完毕,接下来将配置深圳总行TL-ER6120。

(5)配置深圳总行TL-ER6120的IPsec VPN,其中“IKE安全方案”和“IPsec安全方案”需要与北京分行TL-ER6120相同,这里不再赘述。

深圳总行IPsec安全政策如下:

配置完成并成功建立IPsec安全联盟后,北京分行的局域网“192.168.1.0/24”和深圳总行的局域网“192.168.0.0 /24”可以互相访问。

上海分行、广州分行的IPsec VPN配置方式与深圳总行相同。

通过上述配置,各分公司可以安全地访问公司内的邮件服务器和文件服务器,各分公司可以与总公司的局域网互相访问。